熊海CMS網(wǎng)站安全漏洞深度剖析 SQL注入、XSS攻擊與Cookie篡改的威脅與防御

熊海CMS作為一款曾經(jīng)在特定范圍內(nèi)使用的內(nèi)容管理系統(tǒng),其安全性直接關(guān)系到托管網(wǎng)站的穩(wěn)定與用戶數(shù)據(jù)的隱私。與其他許多CMS系統(tǒng)一樣,如果開發(fā)時未遵循嚴格的安全編碼規(guī)范或后續(xù)更新維護不足,便可能暴露嚴重的安全漏洞。其中,SQL注入、跨站腳本(XSS)攻擊和Cookie篡改是三種常見且危害性極高的攻擊向量,它們可以單獨或組合使用,對網(wǎng)站造成毀滅性打擊。

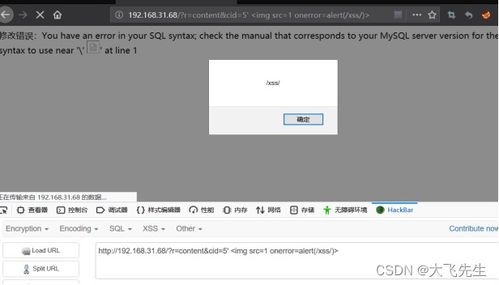

一、SQL注入漏洞

SQL注入是攻擊者通過將惡意SQL代碼插入到網(wǎng)站輸入?yún)?shù)(如表單、URL參數(shù))中,從而欺騙后端數(shù)據(jù)庫執(zhí)行非授權(quán)指令的攻擊方式。在熊海CMS中,如果用戶輸入未經(jīng)過嚴格的過濾和轉(zhuǎn)義就直接拼接到SQL查詢語句中,攻擊者便可能利用此漏洞。

攻擊場景與危害:

- 數(shù)據(jù)泄露: 攻擊者可以繞過登錄驗證,直接訪問、下載甚至篡改數(shù)據(jù)庫中的敏感信息,如用戶賬號、密碼(尤其是未加密存儲的)、個人資料、交易記錄等。

- 數(shù)據(jù)篡改: 通過注入UPDATE或DELETE語句,攻擊者可以非法修改或刪除網(wǎng)站內(nèi)容、用戶數(shù)據(jù),導致網(wǎng)站服務(wù)中斷或內(nèi)容被污染。

- 權(quán)限提升: 在某些情況下,攻擊者可能利用數(shù)據(jù)庫特性執(zhí)行系統(tǒng)命令,進而控制服務(wù)器。

防御建議:

1. 使用參數(shù)化查詢(預(yù)編譯語句): 這是防止SQL注入最有效的方法,確保用戶輸入被當作數(shù)據(jù)處理而非SQL代碼的一部分。

2. 嚴格輸入驗證與過濾: 對所有用戶輸入進行白名單驗證,過濾或轉(zhuǎn)義特殊字符(如單引號、分號等)。

3. 最小權(quán)限原則: 為數(shù)據(jù)庫連接賬戶分配僅能滿足應(yīng)用需求的最低權(quán)限,避免使用root或高權(quán)限賬戶。

4. 定期安全審計: 對代碼進行人工或自動化掃描,及時發(fā)現(xiàn)并修復潛在的注入點。

二、XSS(跨站腳本)攻擊

XSS攻擊允許攻擊者將惡意腳本(通常是JavaScript)注入到網(wǎng)頁中,當其他用戶瀏覽該頁面時,腳本會在其瀏覽器中執(zhí)行。在熊海CMS中,如果對用戶提交的內(nèi)容(如文章評論、留言、個人資料)沒有進行充分的輸出編碼或過濾,就可能存在XSS漏洞。

攻擊場景與危害:

- Cookie竊取: 惡意腳本可以讀取用戶的會話Cookie,并發(fā)送到攻擊者控制的服務(wù)器,導致會話劫持,攻擊者可以冒充用戶身份登錄。

- 頁面篡改: 攻擊者可以修改網(wǎng)頁內(nèi)容,插入釣魚鏈接、虛假信息或惡意廣告,破壞網(wǎng)站信譽。

- 鍵盤記錄與釣魚: 腳本可以監(jiān)控用戶的鍵盤輸入,竊取賬號密碼,或偽造登錄表單進行釣魚攻擊。

防御建議:

1. 輸出編碼: 在將用戶提交的數(shù)據(jù)輸出到HTML頁面時,根據(jù)上下文(HTML正文、屬性、JavaScript、CSS、URL)進行適當?shù)木幋a(如HTML實體編碼)。

2. 內(nèi)容安全策略(CSP): 通過HTTP頭部署CSP,限制頁面可以加載和執(zhí)行腳本的來源,有效緩解XSS影響。

3. 輸入過濾與凈化: 對于富文本內(nèi)容,使用嚴格的白名單機制過濾HTML標簽和屬性,只允許安全的標記。

4. 使用HttpOnly Cookie: 設(shè)置Cookie的HttpOnly屬性,防止JavaScript訪問,降低會話Cookie被竊取的風險。

三、Cookie篡改攻擊

Cookie通常用于維持用戶會話狀態(tài)。Cookie篡改是指攻擊者非法修改Cookie中的內(nèi)容,以達到欺騙服務(wù)器、提升權(quán)限或劫持會話的目的。在熊海CMS中,如果會話管理機制設(shè)計不當(如使用可預(yù)測、未簽名的Cookie),就容易受到此類攻擊。

攻擊場景與危害:

- 會話固定/劫持: 攻擊者誘導用戶使用一個已知的會話ID(寫入Cookie),待用戶登錄后,攻擊者便可以使用該ID冒充用戶。

- 權(quán)限提升: 如果Cookie中直接存儲了用戶角色或權(quán)限標識(如role=admin),攻擊者通過篡改該值可能獲得管理員權(quán)限。

- 信息泄露: Cookie中可能包含敏感信息的明文或弱加密形式,篡改或竊取后可能導致數(shù)據(jù)泄露。

防御建議:

1. 使用安全、不可預(yù)測的會話標識符: 會話ID應(yīng)足夠長、隨機,并使用加密安全的隨機數(shù)生成器產(chǎn)生。

2. Cookie簽名與加密: 對Cookie內(nèi)容進行簽名(如HMAC)以確保完整性,防止篡改;對敏感內(nèi)容進行加密。

3. 設(shè)置安全屬性: 為Cookie設(shè)置Secure(僅通過HTTPS傳輸)、HttpOnly(禁止JavaScript訪問)和SameSite(限制第三方上下文發(fā)送)屬性。

4. 會話管理最佳實踐: 用戶登錄后應(yīng)重新生成會話ID,提供明顯的注銷功能并及時使舊會話失效。

###

對于使用熊海CMS或類似系統(tǒng)的網(wǎng)站管理員和開發(fā)者而言,安全絕非一勞永逸。SQL注入、XSS和Cookie篡改這些經(jīng)典漏洞,根源往往在于開發(fā)階段的安全意識不足和防護措施缺失。構(gòu)建一個安全的網(wǎng)站需要從設(shè)計、編碼、測試到部署運維的全生命周期貫徹安全思維。

核心行動建議:

- 及時更新與修補: 關(guān)注官方(如有)或社區(qū)的安全公告,及時應(yīng)用安全補丁。如果熊海CMS已停止維護,強烈建議遷移至活躍維護、安全性更有保障的現(xiàn)代CMS或框架。

- 深度防御: 不應(yīng)依賴單一安全措施,而應(yīng)在網(wǎng)絡(luò)層(WAF)、應(yīng)用層(安全編碼)、數(shù)據(jù)層(安全配置)等多個層面部署防護。

- 定期安全評估: 通過滲透測試、漏洞掃描等方式主動發(fā)現(xiàn)潛在風險,防患于未然。

安全是動態(tài)的攻防對抗過程。只有持續(xù)保持警惕,采納并實施上述安全實踐,才能有效筑牢熊海CMS網(wǎng)站的安全防線,保護網(wǎng)站資產(chǎn)和用戶數(shù)據(jù)免受侵害。

如若轉(zhuǎn)載,請注明出處:http://www.jzzjsn.com/product/769.html

更新時間:2026-02-26 11:52:55